¶ Инструкции по работе с ПО

¶ balenaEtcher

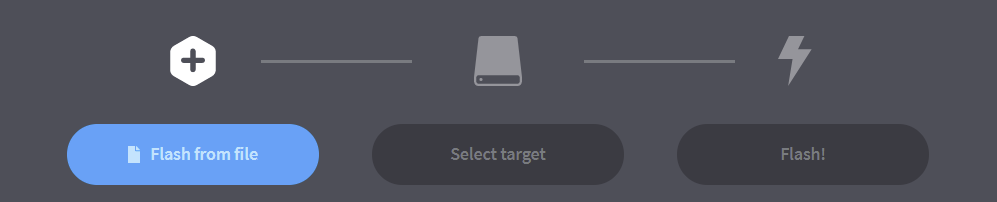

Если вы уже скачали архив с ОС для Pi, то его можно не распаковывать, balenaEtcher сделает это сам, достаточно добавить архив через кнопку Flash from file.

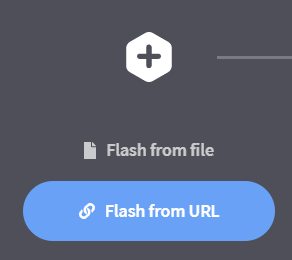

Файл вообще можно не скачивать и сразу добавить ссылку на него через кнопку Flash from URL.

Далее выбираем носитель для записи. Конечно же он будет полностью отформатирован и все данные будут утеряны.

¶ PuTTY

При установке PuTTY указывайте папку C:\Program Files\PuTTY\ для того, чтобы WinSCP могла её запускать. При парольном доступе из WinSCP в PuTTY передаются логин и пароль соединения.

При перезагрузке Raspberry Pi текущий сеанс PuTTY становится неактивным. Для перезапуска потребуется закрыть окно PuTTY и открыть заново.

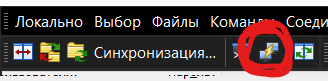

¶ WinSCP

С WinSCP вы получаете интерфейс по типу Проводника для доступа к содержимому карты памяти Raspberry Pi.

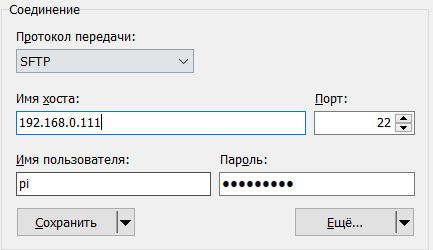

¶ Настройка соединения WinSCP

Открываем WinSCP и настраиваем Новое подключение. Протокол передачи - SFTP. Вводим IP-адрес или сетевое имя Raspberry Pi в поле Имя хоста. Заполняем Имя пользователя и Пароль. По умолчанию логин pi и пароль raspberry.

¶ Редактирование файлов на Pi

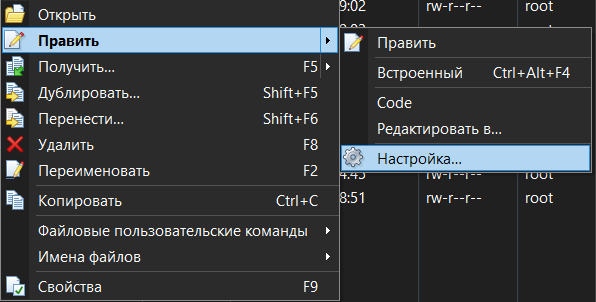

WinSCP по умолчанию может открывать любые файлы, не требующие root-доступа в выбранном вами редакторе. Для настройки редактора нажмите на файле Правой кнопкой мыши и перейдите в Править → Настройка

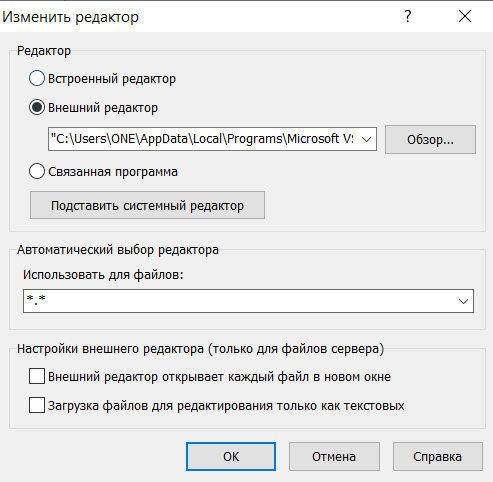

В открывшемся окне нажмите Добавить и в поле Внешний редактор введите, например, путь к VSCode.

¶ Настройка беспарольного доступа по SSH

ВНИМАНИЕ! Для обычных задач полностью хватает парольного доступа. Этот раздел несёт сугубо справочную цель. Ни в коем случае не выполняйте дальнейшие инструкции, если у вас есть сомнения по поводу доступа посторонних к вашему Raspberry Pi или компьютеру. Никто, кроме вас, не несёт ответственности за последствия.

¶ Включаем беспарольный доступ на Raspberry Pi

Запускаем PuTTY, выполняем

sudo nano /etc/ssh/sshd_config

Ищем параметр PermitRootLogin и меняем его значение на prohibit-password, ранее известный как without-password

PermitRootLogin prohibit-password

Сохраняем: Ctrl+X → Y → Enter.

Перезагружаем Raspberry Pi

sudo reboot

¶ Генерируем пару ssh-ключей

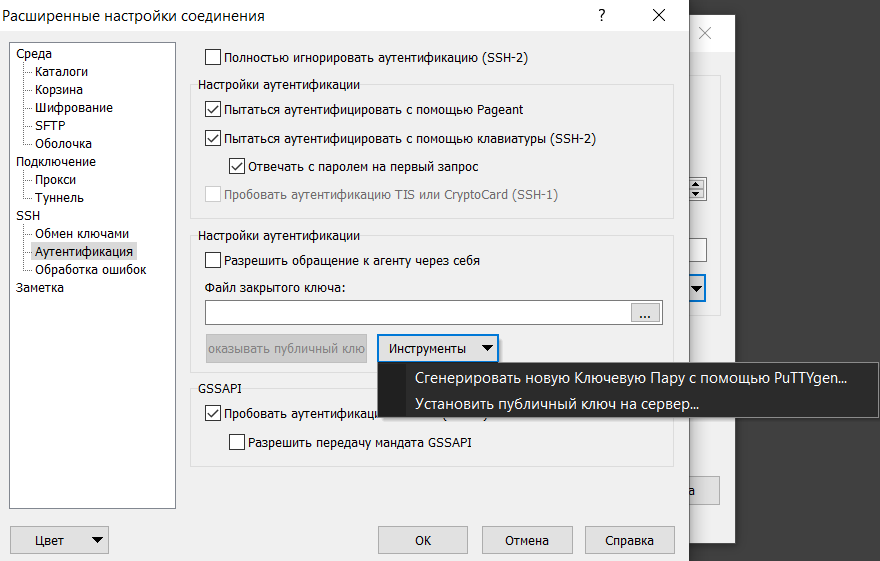

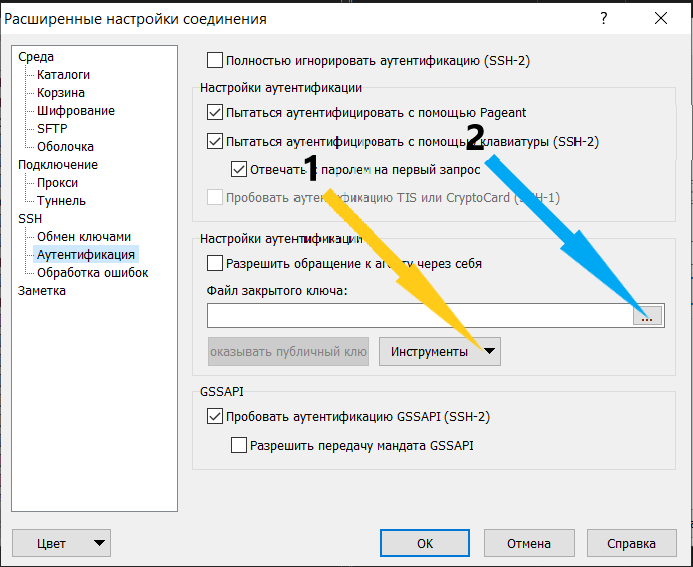

В окне подключений WinSCP жмём Редактировать, затем Ещё и переходим в пункт SSH → Аутентификация.

Жмём Инструменты → Сгенерировать новую Ключевую пару с помощью PuTTYgen

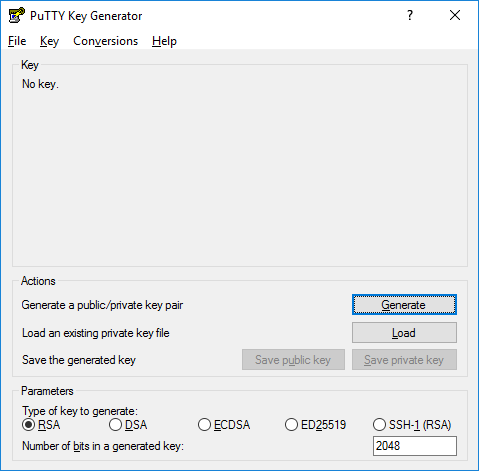

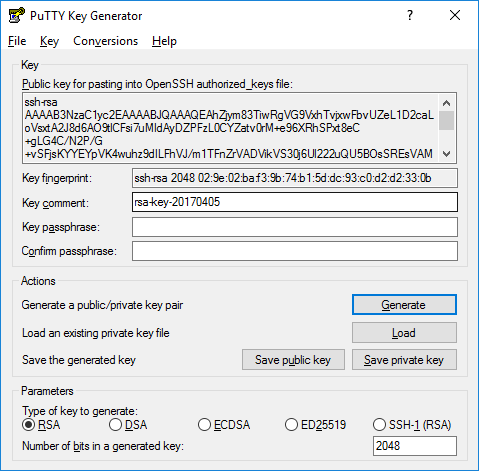

Запустится программа PuTTYgen, которая входит в пакет PuTTY.

Жмём Generate и беспорядочно двигаем курсором в пределах окна, что используется программой для генерации случайного ключа.

Жмём Save private key - сохраняем Закрытый ключ. Подтверждаем сохранение без Passphrase - для WinSCP и вообще для наших целей можно не вводить . Сохраняем под любым удобным именем в безопасном месте.

Жмём Save public key - сохраняем Публичный ключ.

¶ Подключаем сгенерированные ключи в WinSCP

В том же окне Аутентификация WinSCP

-

жмём Инструменты → Установить публичный ключ на сервер и выбираем файл публичного ключа. WinSCP сейчас же сделает это самостоятельно.

-

жмём Троеточие и выбираем файл закрытого ключа, если правильный не выбран.

Сохраняем и пробуем подключиться. В окне подключения вы успеете заметить сообщение про аутентификацию с использованием ssh-rsa ключа.

¶ Редактирование файлов, требующих root-доступ

ВНИМАНИЕ! Для обычных задач полностью хватает редактора

Nano. Этот раздел несёт сугубо справочную цель. Ни в коем случае не выполняйте дальнейшие инструкции, если у вас есть сомнения по поводу доступа посторонних к вашему Raspberry Pi или компьютеру. Никто, кроме вас, не несёт ответственности за последствия.

¶ Nano

Nano - простой текстовый редактор, по умолчанию присутствующий в большинстве дистрибутивов Linux. Его не надо устанавливать. Запускается из командной строки. У него непривычные горячие клавиши, но их просто запомнить: для того, чтобы сохранить файл надо нажать сочетание клавиш Ctrl+X, затем Y для сохранения или N для отмены и затем Enter для подтверждения.

¶ Настройка root-доступа в WinSCP

Для тех, кому хочется править системные файлы в VSCode из WinSCP. Сначала измените способ авторизации на беспарольный, а затем скопируйте ключи для пользователя root.

Снова запускаем PuTTY. Переходим под пользователя root

sudo -i

Копируем ключ пользователя pi для пользователя root

cp /home/pi/.ssh/authorized_keys /root/.ssh/authorized_keys

Перезагружаем Raspberry Pi

sudo reboot

Чтобы не напортачить, имея права root, советую теперь завести отдельное подключение в WinSCP с логином root, пароль теперь не нужен. Под этим подключением вы сможете свободно редактировать системные файлы и в итоге к чертям испортить работу всей системы.